資料來源:Nozomi Networks — The Malice of Security as an Afterthought

一個早就預見的問題,終於被立法正視

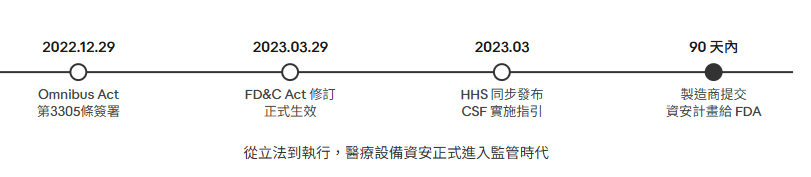

2022 年底,美國國會悄悄在一份龐大的綜合撥款法案(Omnibus Act)裡,塞進了一個對醫療設備產業影響深遠的條款——第 3305 條,正式修訂了《聯邦食品、藥物及化妝品法》(FD&C Act),要求所有未來上市的醫療設備必須在設計階段就內建網路安全保護。

這件事,彼得覺得值得好好聊聊,因為它觸及了一個資安界長年的痛點:Security as an Afterthought——把安全當成最後才想到的附加品。在醫療設備的世界裡,這個問題不只是資料外洩那麼簡單,而是直接關係到病患的生命安全。

這個法規到底在管什麼?

新法規的核心邏輯很直白:與其在設備上市後才亡羊補牢,不如在設計階段就把安全做進去(Security by Design)。具體來說,製造商被要求在 90 天內向 FDA 提交計畫,內容涵蓋漏洞監測與修補機制、軟體物料清單(SBOM)、安全更新流程,以及事件回應計畫。

彼得特別注意到 SBOM 這個要求。SBOM 的概念是把設備裡所有的軟體元件——包含開源、商業授權、第三方元件——全都列清楚。這聽起來很基本,但在醫療設備產業,這幾乎是一個全新的概念。很多設備製造商根本不清楚自己的設備裡跑著什麼軟體,更別說知道那些元件有沒有已知漏洞。

醫院的數位現實:一個脆弱的生態系

說到醫療設備的資安現況,數字很說明問題。根據 Palo Alto Networks Unit 42 的研究,75% 的輸液泵浦存在至少一個已知漏洞;51% 的 X 光機暴露在高危漏洞下;20% 的影像設備還在跑已停止支援的 Windows 系統。

這不是技術落後的問題,而是結構性問題。醫療設備的使用壽命動輒十年以上,採購決策往往以臨床功能為優先,資安從來不是評估標準的主角。等設備上線之後,更新困難(因為要重新驗證),替換昂貴(因為採購週期長),於是就這樣帶著一身漏洞繼續服役。

彼得觀察到,這個問題的本質不只是醫院的問題,也是整個供應鏈的問題——製造商、醫院、保險業者、監管機構,每個環節都有責任,但過去都習慣把責任推給別人。新法規的意義在於,它明確把製造商拉進了問責體系。

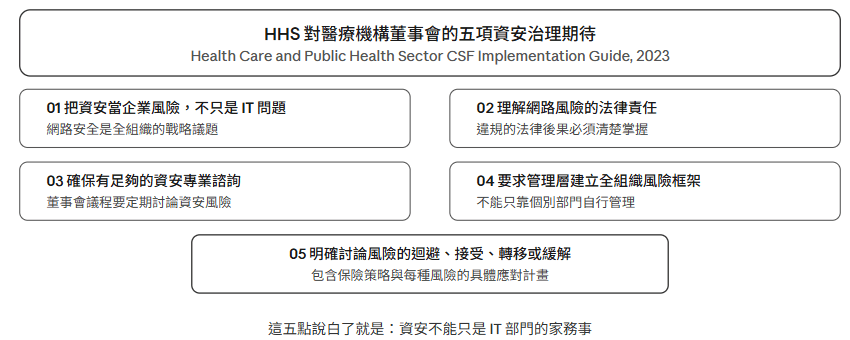

HHS 的 CSF 實施指引:董事會該知道的五件事

與法規同步發布的,還有美國衛生部(HHS)針對醫療機構的 NIST CSF 實施指引。彼得覺得這份指引裡最有價值的部分,是它對董事會的五項具體期待。

這五點看起來很直觀,但現實中能真正做到的醫療機構少之又少。第一點「把資安當企業風險」這個觀念,說了多少年了?但彼得觀察到,很多醫院的資安預算決策者還是 IT 主管,而不是 CFO 或 CEO。這個結構性問題不改,其他四點都只是表面功夫。

真正的挑戰:設備安全 ≠ 網路安全

這裡有一個很重要的觀察,Nozomi Networks 在原文裡也點出來了:針對設備本身的安全要求,並不能解決整體醫療網路的資安問題。

彼得完全同意這個判斷。一台合規的新設備,連上一個老舊、分割不良、缺乏監控的醫院網路,還是一樣危險。攻擊者拿到一台設備的存取權之後,往往就開始橫向移動——摸清楚作業系統、找到合適的 payload、安裝殭屍網路工具。這整個過程在很多醫院網路裡,可能幾週甚至幾個月都不會被發現。

所以新法規雖然是正確方向,但它只解決了問題的一個面向。醫療機構仍然需要做的事情包括:完整的設備資產清單(你不知道的東西,你保護不了)、持續的網路行為監控(異常偵測比等待告警重要得多),以及對漏洞嚴重性的差異化評估(不是所有 CVE 都一樣危險)。

彼得的趨勢判斷

這個立法的影響不會只停在美國。彼得看到的趨勢是:醫療設備的「網路安全合規」正在從自願走向強制,而美國的做法通常是全球監管趨勢的先行指標。歐洲的網路韌性法案(Cyber Resilience Act)已經在走類似的路徑,台灣的醫療器材管理也不可能永遠置身事外。

對台灣的醫療設備製造商和醫療機構而言,現在正是一個窗口期——趁監管壓力還沒完全落地之前,主動建立安全設計文化和設備資產管理能力。等法規來敲門的時候再動,往往代價更高,也更狼狽。

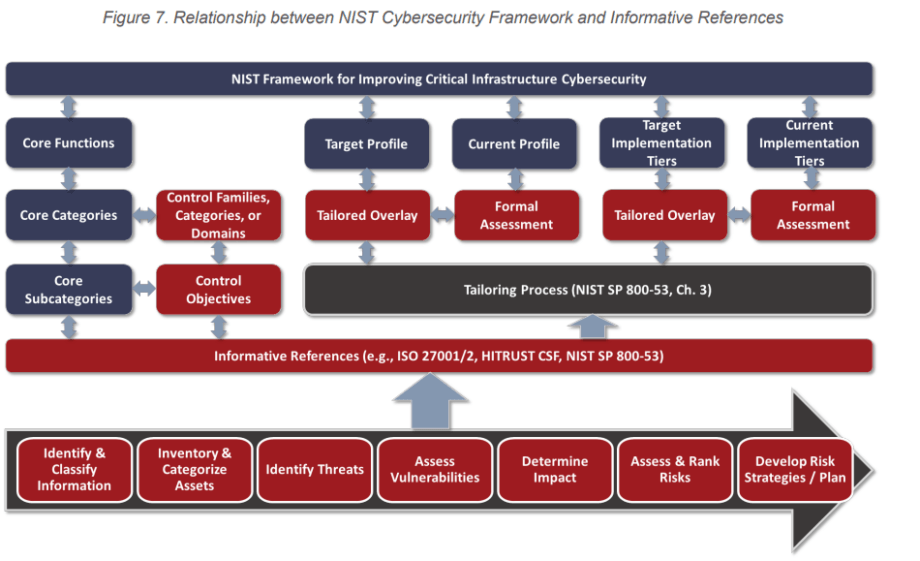

APPENDIX E – HEALTH CARE CYBERSECURITY FRAMEWORK STRUCTURE

本文觀點來自個人心得與觀察,不代表任何組織或機構立場。 原始文章時間:2023 年 5 月 10 日