夢裡看似真實的場景

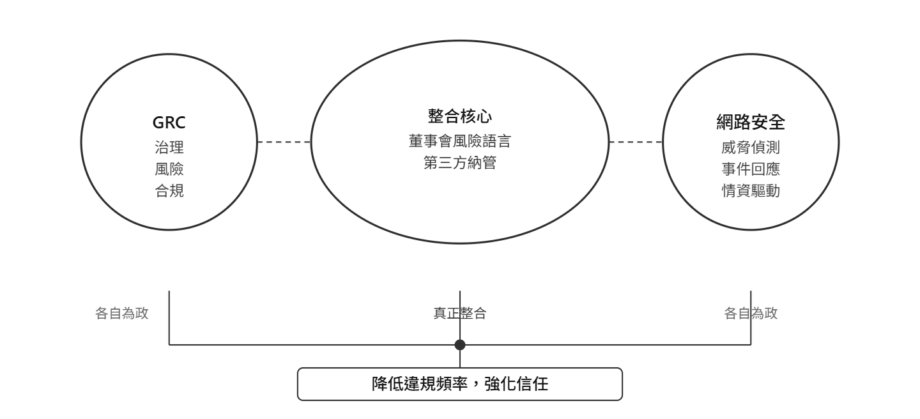

昨天彼得做了一個夢:公司的合規部門花了六個月做 ISO 27001 的差距分析,產出一份厚厚的報告;與此同時,資安部門正在忙著應對一個真實的勒索軟體事件,根本沒時間看那份報告。兩個部門都在「管理風險」,卻對彼此的工作毫無所知。這不是誇張,這在許多組織裡每天都在發生。而這,正是 GRC(治理、風險、合規)與網路安全長期分家所造成的代價。

為什麼現在這個整合特別急迫?

說真的,GRC 和網路安全的整合需求並不是新鮮話題,但幾個因素讓這件事在最近幾年突然變得非做不可。

第一個推力是監管壓力的急速升溫。美國 SEC 在 2023 年通過的新規則,直接要求上市公司揭露董事會如何監督網路安全風險——這把原本躲在技術部門裡的資安議題,一下子拉到了董事會層級。台灣的金管會也在同期要求上市公司強化資安治理揭露。治理與資安,再也不能是兩個平行宇宙。

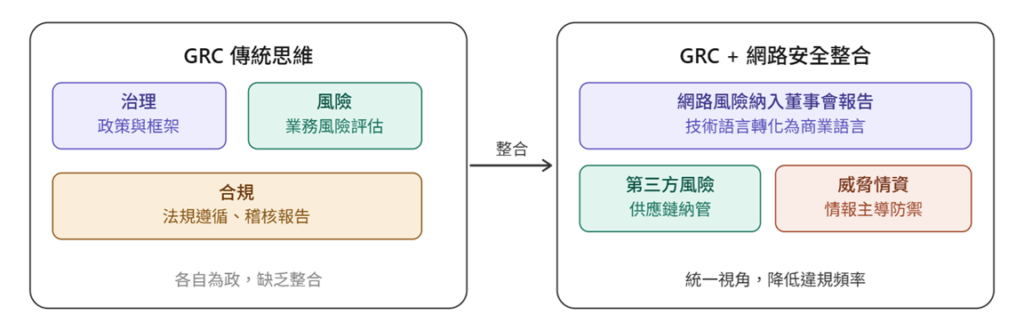

第二個推力是雲端、混合辦公、生成式 AI 的同時爆發。每一個新技術浪潮都帶來新的攻擊面,但 GRC 框架的更新速度遠遠跟不上技術演進的速度。彼得觀察到,許多組織的合規清單還在檢查五年前的控制措施,卻對 LLM 帶來的資料外洩風險毫無著墨。

第三個,也是最被低估的推力,是第三方風險的爆炸性增長。供應鏈攻擊已經成為威脅行為者的首選路徑,但大多數 GRC 框架對第三方的管理仍停留在「簽一份問卷」的層次。

CISO 角色正在被迫進化,這不是壞事

彼得觀察到一個有趣的趨勢:CISO 這個職位正在從「技術守門人」演變成「風險翻譯官」。

以前的 CISO 可以躲在技術語言後面——「我們有防火牆、有 EDR、有 SIEM」——董事會點頭稱善,其實完全聽不懂。但 SEC 新規之後,這條退路消失了。CISO 現在必須能夠用貨幣化的語言描述風險:「這個漏洞如果被利用,預期損失是多少?修補它的成本是多少?我們的風險容忍度在哪裡?」

這對資安圈是一個很大的文化衝擊。但說實話,這個轉變早就應該發生了。網路安全從來就不只是技術問題,它是業務問題、法律問題、聲譽問題。整合 GRC 只是讓資安終於找到了它在企業治理中本應有的位置。

孤島問題比技術問題更難解

根據 Hyperproof 的研究數據,雖然已有 83% 的組織建立了集中式 GRC 計畫,但仍只有 18% 的組織真正做到了風險與合規活動的協調整合,還有 19% 的組織在各自為政地管理 IT 風險報告。

這組數字說明了一件事:工具和框架不是問題所在,組織文化和部門壁壘才是。GRC 團隊和資安團隊說不同的語言、有不同的 KPI、向不同的長官匯報。要整合這兩個世界,技術方案只是冰山一角,真正的工程是改變人和組織的運作方式。

彼得的觀點是:推動這個整合,不應該從「選什麼工具」開始,而應該從「讓 GRC 主管和 CISO 坐在同一個房間裡」開始。聽起來很基本,但這一步在很多組織裡從來沒有發生過。

威脅情資:GRC 長期缺席的那塊拼圖

談到網路安全與 GRC 整合,一個常被忽視的環節是威脅情資(Threat Intelligence)。

傳統 GRC 框架關注的是靜態的合規要求——你有沒有做到 A、B、C?但真實的網路威脅是動態的,它針對特定產業、特定地區、特定技術棧。一個以情報主導(Intelligence-Led)的安全策略,才能讓風險評估從「我們理論上應該做到什麼」轉向「針對我們的威脅行為者實際上在做什麼」。

這正是彼得認為未來 GRC 框架必須補強的核心能力:把外部威脅情資的輸入,系統化地整合進風險評估流程,讓合規活動真正反映當下的威脅現實,而不只是過去某個時間點的監管要求快照。

最後,關於領導層的角色

沒有高層的支持,GRC 與資安的整合注定淪為一個漂亮的 PowerPoint。這不是彼得的悲觀,這是觀察到的現實。

好消息是,隨著監管要求把網路風險直接推上董事會議程,這個支持正在變得愈來愈可得。壞消息是,很多董事會成員對於「網路風險」的理解,還停留在「我們有沒有被駭客入侵」這個層次,而不是「我們的風險管理成熟度是否匹配我們的業務暴露程度」。

縮短這個認知落差,是下一個十年企業治理最重要的課題之一。

本文觀點來自個人心得與觀察,不代表任何組織或機構立場。

原始文章時間:2024 年 3 月 23 日