先說清楚一件事

NIST CSF 這個框架,很多人聽過,但真的搞清楚怎麼「用」的人,可能比想像中少得多。它不是一份檢查清單,不是「做完就合規」的表格,更不是只給美國政府機關用的文件。

NISTIR 8170 這份報告有趣的地方在於:它用八個具體的實施範例,示範聯邦機構如何把 CSF 和風險管理框架(RMF)整合起來用。彼得看完之後的感想是——這八種方法其實對任何組織都有參考價值,只是很少有人認真讀進去。

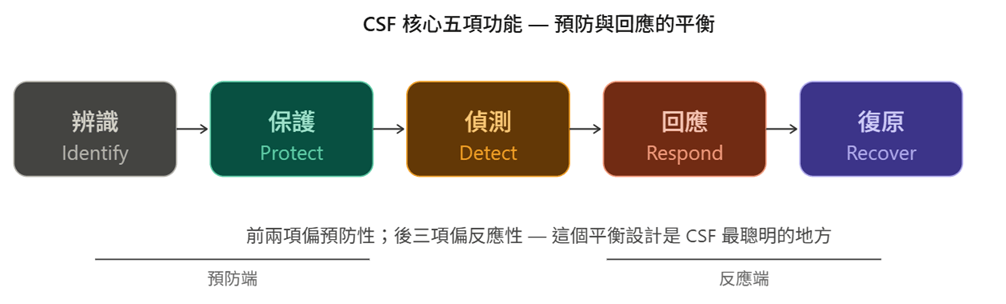

CSF 的核心架構說穿了就三件東西:核心(Core)、概要(Profile)、實現層(Implementation Tiers)。其中最值得花時間理解的是「核心」的五個功能。

辨識、保護、偵測、回應、復原——這五個字看起來很普通,但它們有個巧妙之處:前兩個功能是預防性的,後三個是反應性的。這個「領結型」的平衡設計,讓 CSF 既能作為風險管理策略的高階框架,也能對應到具體的事件處理流程。更重要的是,這五個功能用的是非技術人員也能理解的語言,讓 CISO 終於有辦法跟董事會說得清楚。

八種方法,彼得最在意的三個

NISTIR 8170 列出的八種聯邦實施方法,乍看有點枯燥,但深究進去,有幾個角度值得特別注意。

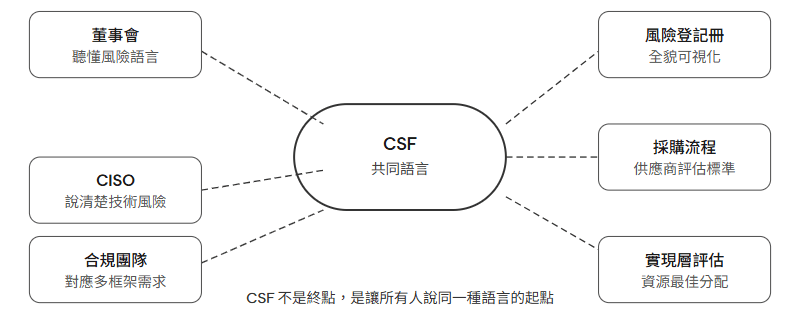

第一個:整合企業風險管理(ERM)。這是整份報告最根本的主張——網路安全風險不應該獨立存在,它必須是 ERM 的一部分。說起來簡單,但彼得觀察到,很多組織的網路安全風險評估和財務風險、營運風險根本在不同的會議室裡討論,用完全不同的語言,對話從來不發生。CSF 的五個功能提供了一個跨學科的共同語言,讓這個對話變得可能。

第二個:管理網路安全需求(用 Profile 來整合多框架)。這個方法在實務中特別有價值。很多組織同時面對 FISMA、GDPR、ISO 27001、PCI DSS 等多個法規框架,每個都有一堆要求,管理起來像是在玩疊疊樂。CSF 的「概要(Profile)」機制可以把這些要求統一對應到同一個結構下,讓組織知道「我做了哪些事,同時滿足了哪些框架的哪些要求」——這才是真正的合規效率。

第三個:評估組織網路安全(實現層的妙用)。CSF 的四個實現層(部分→風險告知→可重複→自適應)不是規定每個組織都要達到第四層。恰恰相反,它提供的是一個資源分配的思考工具——高價值資產用高層次,低影響系統用低層次,在有限預算內做出最合理的佈局。這個思維很務實,也是彼得認為最容易被忽視、卻最有操作價值的部分。

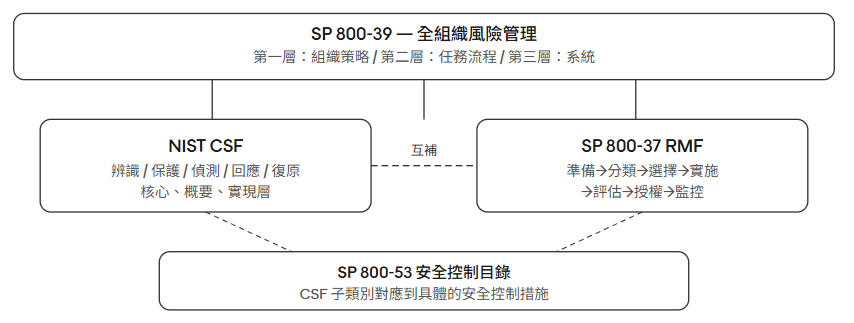

CSF、RMF、SP 800-39:三個框架的分工看這份報告最容易迷路的地方,就是這三個框架到底什麼關係。

簡單說:SP 800-39 是最頂層的哲學,定義了風險管理的三個組織層級;CSF 提供了語言和結構,讓各層級的人能夠溝通;RMF(SP 800-37)是把安全要求落地到具體資訊系統的操作流程;SP 800-53 則是最底層的控制措施清單。這四者環環相扣,缺一不可,但很多組織只用其中一個,然後困惑為什麼整個資安計畫感覺「飄在空中」。

彼得覺得最值得借鏡的一個概念:風險登記冊

八種方法中,「維護對網路安全風險的全面了解」這個方法提到了一個非常實用的工具——風險登記冊(Risk Register)。

它的概念說穿了就是:把所有散落在各處的漏洞、缺口、緩解計畫,集中到同一個地方統一管理,讓授權官員在做「這個系統能不能上線」的決策時,有一個清晰的全貌可以參考。

這在台灣的企業實務中幾乎是缺席的。彼得觀察到,很多組織的風險資訊散落在不同的掃描報告、稽核文件、事件記錄裡,沒有人真正把它們串起來成為一個動態更新的風險視圖。結果就是,每次要向高層報告資安狀況,都得臨時拼湊數字,而這些數字往往根本看不出組織的真實風險位置。

趨勢觀察:CSF 2.0 的到來讓這份報告更有意義

值得一提的是,NIST 在 2024 年初正式發布了 CSF 2.0,在原本五個功能之外新增了第六個:「治理(Govern)」。這個新增的功能,直接呼應了近年來全球監管機構把網路安全治理納入董事會責任的大趨勢。

NISTIR 8170 雖然是以 CSF 1.1 版為基礎,但它所描述的八種方法在 CSF 2.0 的框架下依然完全適用,甚至因為有了「治理」這個新功能而更加清晰。從這個角度看,這份 2020 年的報告在 2024 年之後反而變得更值得重讀。

彼得對這個主題的整體看法是:CSF 的設計邏輯非常出色,但它需要組織真正理解「框架」和「清單」的差別。清單是做完打勾就好;框架是用來思考的。把 CSF 當清單用,你只會得到一份厚厚的合規文件。把它當思考框架用,你會得到一個讓整個組織都能參與風險對話的共同語言——這才是它真正的價值所在。

本文觀點來自個人心得與觀察,不代表任何組織或機構立場。

原始文章時間:2022 年 1 月 14 日